ソース:

脆弱性:BAC

訳:

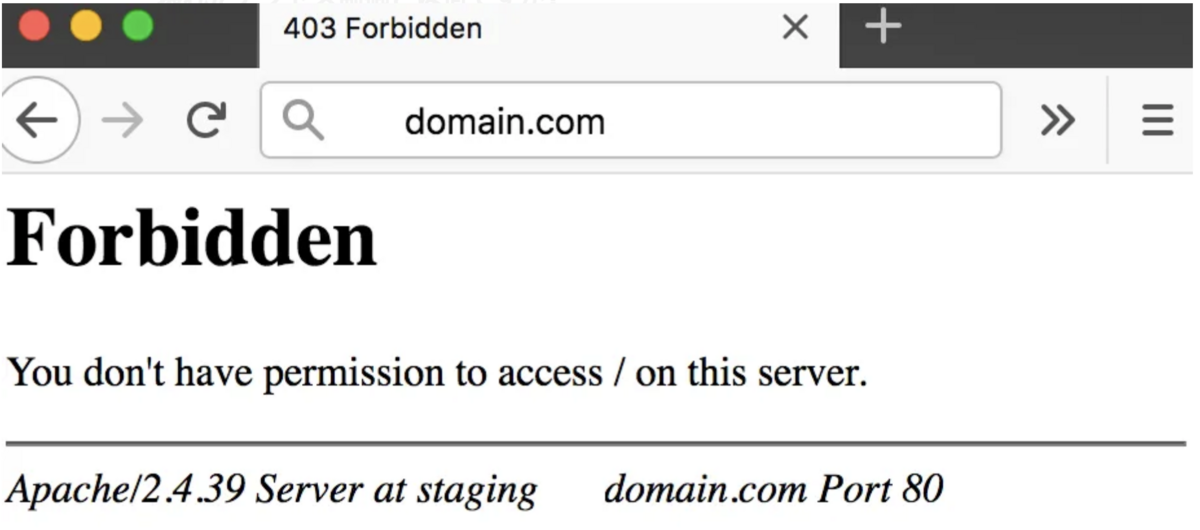

403 Forbidden を回避する方法を。

https://www.belugacdn.com/blog/cdn/http-403-forbidden/

Mozilla のドキュメントによると、HTTP 403 Forbidden 応答ステータス コードは、サーバーがリクエストを理解している間、そのリクエストに対する承認を拒否したことを示し。

ただし、導入されているアクセス制御メカニズムが堅牢でない場合、攻撃者がセキュリティ対策を回避し、制限されたリソースにアクセスできる可能性があり。

403 をバイパスするには多くの方法が必要ですが、次のように 1 つずつ見ていき。

1. ディレクトリトラバーサル:

最初に、アプリケーションがディレクトリトラバーサル攻撃に対して脆弱かどうかをテストでき。通常、URLやファイルパスなどの入力フィールドに特殊文字やシーケンス (「../」など) を含めて、アプリケーションをだましてWeb ルートの外部にあるファイルやディレクトリへのアクセスを許可し。ターゲットWebサイトはredacted.com で、バイパスしようとしている禁止されたパスは /path。

方法1: redacted.com/%2e/path

Double URL encode: redacted.com/%252e/path

Unicode bypass: redacted.com/%ef%bc%8fpath

Other ways:

· redacted.com/path –> HTTP 403 Forbidden

· redacted.com/PATH –> HTTP 200 OK

· redacted.com/path/ –> HTTP 200 OK

· redacted.com/path/. –> HTTP 200 OK

· redacted.com//path// –> HTTP 200 OK

· redacted.com/./path/.. –> HTTP 200 OK

· redacted.com/;/path –> HTTP 200 OK

· redacted.com/.;/path –> HTTP 200 OK

· redacted.com//;//path –> HTTP 200 OK

· redacted.com/path.json –> HTTP 200 OK (if it is a ruby application)

2. パラメーターマニピュレイション

パラメーター操作のテストには、URL パラメーターの値を操作して、制限されたコンテンツにアクセスしたり、Web アプリケーション内で不正なアクションを実行したりできるかどうかを確認することが含まれます。

これをテストする方法をいくつかの例で示します。

1 つの方法 : https://redacted.com/profile? を変更します。 id=123 から https://redacted.com/profile? id=124を実行し、他のユーザーのプロファイルにアクセスできるかどうかを確認し。

他の方法:

- URL にパラメータを追加し — https://redacted.com/profile? id=124 — -> https://redacted.com/profile? id=124&isAdmin=true

- パラメータを削除し

- パラメータを並べ替え

- 特殊文字を使用する — XSS 関連のペイロードを試すことができ

- パラメーターで境界テストを実行し。-234、0、または 99999999 などの値を指定します 値 の ( 例にすぎません)。

3. エラーベースのアクセスのテスト:

これは、アプリケーションがエラー メッセージをどのように処理するかを調べ、エラー メッセージの種類に細心の注意を払うための簡単なテスト方法で。 エラー メッセージには、何が問題だったかに関する情報が含まれていることがよくあり。

エラー メッセージ内で異常と思われる詳細、または構成ミスを示している可能性のある詳細を探してく。たとえば、エラー メッセージに特定のファイルまたはディレクトリについて言及されている場合、それが手がかりとなる可能性があり。

4. リクエストヘッダーの変更:

- Referer ヘッダーを変更して、アプリケーションが参照 URL に基づいてアクセスを許可するかどうかを確認し。

- User-Agent ヘッダーを変更して、異なるユーザー エージェントが異なるように扱われるかどうかを確認し。

- 特定のメソッドに制限されているリソースにアクセスするには、さまざまな HTTP メソッド (GET ではなく POST など) を使用してみてく。

この 403 バイパスを実行するための最も簡単な方法の 1 つは、Burp 拡張機能である 403 Bypasser を利用することです。

burp を使用すると、最初にターゲット パスの GET リクエストをキャプチャし、それを burp 拡張機能に送信できます。 さらに、ディレクトリ トラバーサルを実行するために、URL に追加されるバープにいくつかのルールを追加することもできます。

ほなほな。