ソース:

訳:

<target.com> ドメインのバグ報奨金評価中に、そのサブドメインの 1 つで反映されたクロスサイト スクリプティング (XSS) Web セキュリティの脆弱性を特定しました。

この脆弱性は通常、アプリケーション コードでの入力検証と出力エンコーディングの実践が不適切なことが原因で発生します。

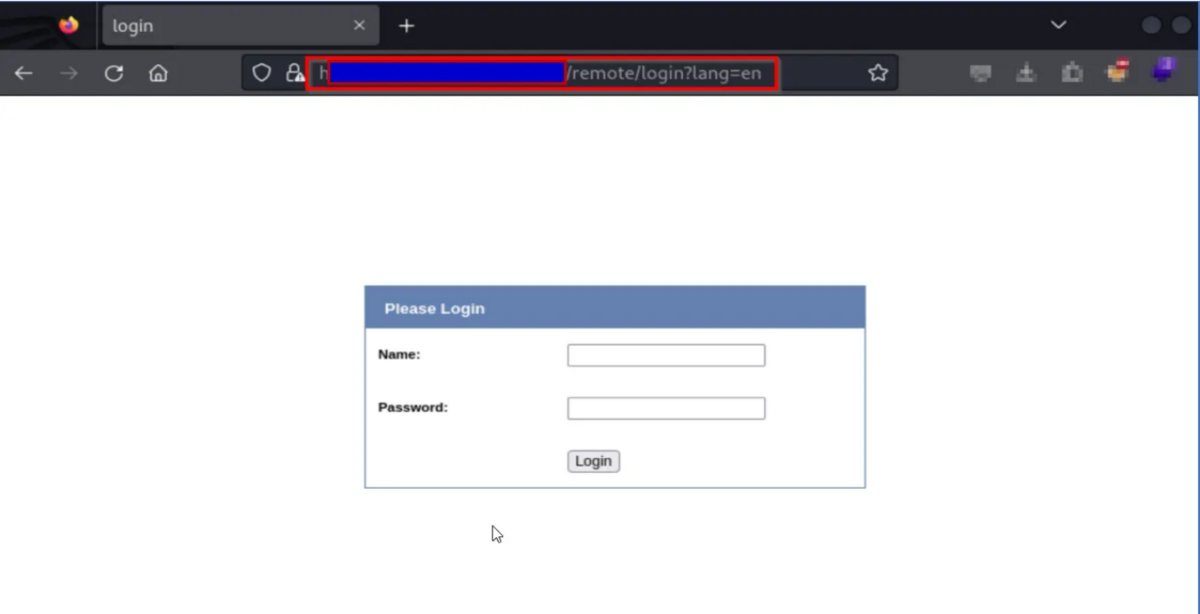

列挙中に、影響を受けるURL でフォーティネット SSL VPN Web ポータル が実行されていることに気付き。

次に、URL を手動で参照し、URL パラメーターから推測すると フォーティネット SSL VPN Web ポータルのように見え。

簡単に識別できるように Web コンテンツのほとんどが削除され。

さらに列挙し、このフォーティネット SSL VPN Web ポータルの悪用に使用できる既知の脆弱性を探したところ、この Web ポータルが 複数のパラメーターでCVE-2017 ~ 14186 および CVE-2018 ~ 13380 に対して脆弱であることが特定され。

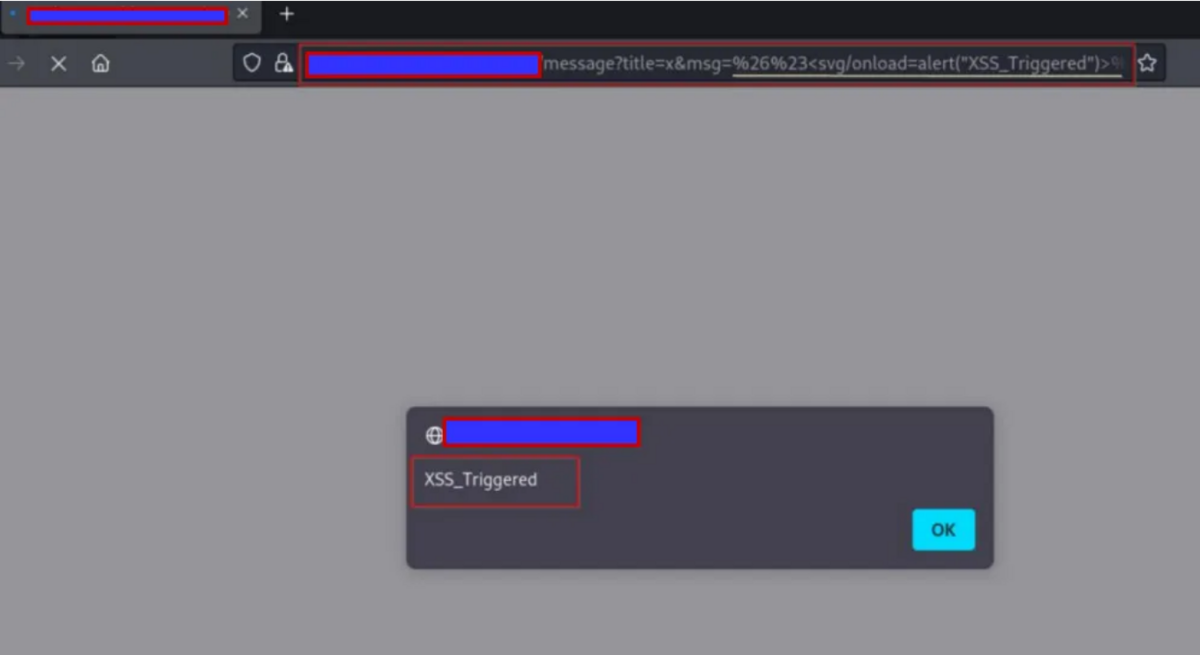

に対して XSS をトリガーしようとしました 次に、影響を受ける URL で上記のCVE が、成功しました。

最初のパラメータ:

https://

ペイロード: javascript:alert(document.domain)

2 番目のパラメータ:

https://

%3E%3B

ペイロード: %26%23%3Csvg/onload=alert(“XSS_Triggered”)

%3E%3B ==> &#<svg/onload=alert(“XSS_Triggered”)

>;

3番目のパラメータ:

https://

ペイロード: ABABAB-><script>alert(“XSS_Triggered”)</script>

ほなほな。